L’authentification multi-facteur

Pour sensibiliser aux bonnes pratiques de sécurité numérique et accompagner les entreprises et administrations dans la mise en œuvre de ces mesures de sécurité, l’ANSSI a rédigé un nouveau guide contenant leurs recommandations relatives à l’authentification multi-facteur et aux mots de passe. Pour vous permettre d’appréhender plus rapidement ce guide de 50 pages, Eliptec vous propose un condensé des différentes recommandations de sécurité et vous explique en quoi DEEPNET y répond.

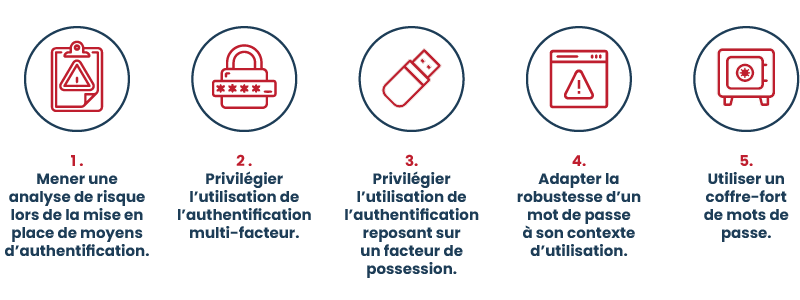

Le guide met en avant 5 grandes recommandations :

1. Mener une analyse de risque lors de la mise en place de moyen d’authentification

Le niveau de sécurité dans l’authentification à un service va beaucoup dépendre du contexte dans lequel il est mis en œuvre.

Ainsi, l’authentification à une plateforme de réservation de terrain de tennis est beaucoup moins sensible que l’authentification à sa messagerie professionnelle. Il est donc important d’identifier les services sensibles qui nécessitent la mise en place d’une authentification renforcée.

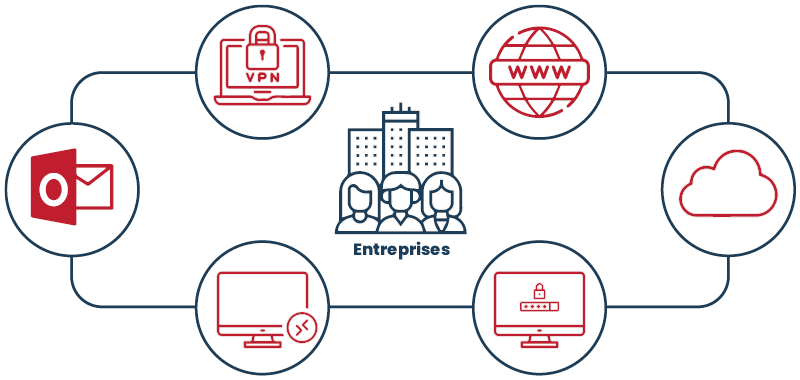

La solution Dualshield de Deepnet se focalise sur la sécurisation des services les plus sensibles comme :

- Les VPN (IPSEC, SSL, etc...).

- Les services web (IIS, Apache, etc...).

- Les services CLOUD (Office365, GoogleApps, Salesforce, etc…).

- Outlook (Outlook Anywhere, Outlook Web Access, Outlook ActiveSync).

- L’authentification aux postes de travail (Windows, MacOS, Linux).

- Les remote desktop (Terminal Service, Citrix, VMware, 2X).

2. Privilégier l’utilisation de l’authentification multi-facteur

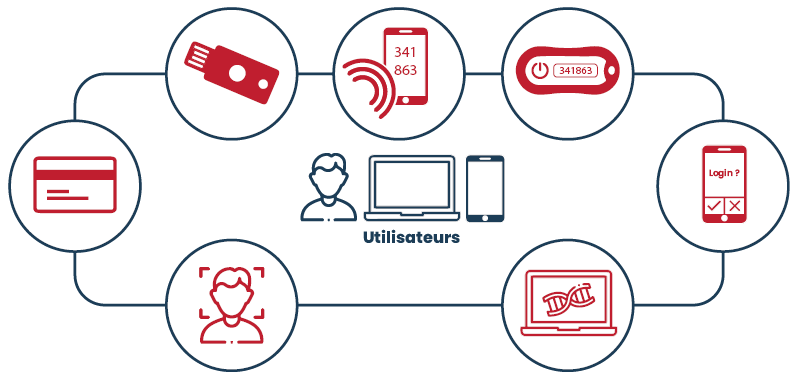

L’authentification multi-facteur repose sur l’utilisation de plusieurs facteurs d’authentification dans les catégories suivantes :

- Un facteur de connaissance : « ce que je sais », il s’agit d’une connaissance devant être mémorisée tel qu’un mot de passe, un code, etc;

- Un facteur de possession : « ce que je possède », il s’agit d’un élément secret non-mémorisable contenu dans un objet physique qui idéalement protège cet élément de toute extraction, tel qu’une carte à puce, un token, un téléphone, etc;

- Un facteur inhérent : « ce que je suis », il s’agit d’une caractéristique physique intrinsèquement liée à une personne et indissociable de la personne elle-même, telle qu’une caractéristique biologique (ADN), morphologique (empreinte digitale, empreinte rétinienne) ou comportementale (voix, frappe au clavier).

Il est indispensable de mélanger au minimum 2 catégories différentes de ces méthodes d’authentification afin de faire de l'authentification multi-facteur. La solution Dualshield de Deepnet vous propose un panel très large de méthodes d’authentification que vous pourrez utiliser :

- Les mots de passe uniques à la demande (SMS, Emails, etc.).

- Les mots de passe uniques sur des tokens (appli mobile, porte clé, carte de crédit.

- L’authentification par défi-réponse avec les push sur mobile ou SMS.

- La biométrie : reconnaissance des visages, de la frappe au clavier ou de la voix.

- L’ADN numérique.

- Les clés USB de sécurité FIDO.

- Les cartes à puce avec certificats PKI.

2. Privilégier l’utilisation de l’authentification multi-facteur

Un facteur de possession est un moyen de stocker un secret non mémorisable et contenu dans un objet physique.

Il est important que cet objet physique soit lui-même protégé contre la duplication par des protocoles de sécurité robustes.

La solution Dualshield de Deepnet propose plusieurs solutions :

- Des tokens qui permettent de générer des mots de passe à usage unique (OTP) grâce à un protocole sécurisé et normalisé par l’OATH (Open Authentication).

- Des clés d’authentification USB sécurisées grâce au protocole FIDO U2F / FIDO2.

- Une application sur smartphone MobileID avec des tokens chiffrés grâce à une empreinte digitale ou un code PIN.

- Des cartes à puce permettant le stockage de certificats PKI.

4. Adapter la robustesse d’un mot de passe à son contexte d’utilisation.

Comme nous l’avons déjà vu, le niveau de sécurité dans l’authentification à un service va dépendre du contexte dans lequel il est mis en œuvre. Afin de pouvoir adapter facilement le niveau de sécurité, il est plus simple de pouvoir fédérer l’authentification sur un même serveur.

La solution Dualshield de Deepnet propose de s’interfacer avec vos annuaires Active Directory / LDAP et grâce à une interface de management web moderne, vous pourrez définir des stratégies d’authentification fines.

Toutes ces recommandations montrent que Deepnet Security propose une solution particulièrement adaptée pour mettre en place une authentification forte, ultra-complète, pour toutes les tailles d’entreprises.

N’hésitez pas à partager cet article & à donner votre avis sur les réseaux !